Heute Wir werden analysieren, wie sicher unser WLAN-Netzwerk ist und wie wir es verbessern können .Etwas, das sich als nützlich erweisen wird, wenn Sie möchten Erstellen Sie ein lokales Netzwerk von Ihrem Mac aus , als wollte man die Sicherheit des bestehenden erhöhen. Und warum ist das so wichtig? Nicht nur, damit unser Nachbar nicht unser WLAN stiehlt, sondern für unser eigenes Sicherheit und Vertraulichkeit . Mit anderen Worten, ein sicheres Netzwerk ohne Eindringlinge Es ist wichtig, sie daran zu hindern, auf Informationen zuzugreifen, die sie nicht sollten, oder unsere Kommunikation abzufangen.

Lassen Sie uns also ohne weitere Verzögerung mit der Analyse aller Teile fortfahren, die unsere Sicherheit beeinflussen.

Wählen Sie ein gutes Authentifizierungssystem

Etwas sehr Wichtiges bei der Analyse und Verbesserung der Sicherheit Ihres Netzwerks ist die wie greifst du darauf zu .

In dem kabelgebundenes Netzwerk (Ethernet) es ist etwas sehr Einfaches. In diesem Fall ist es sehr einfach, Eindringlinge zu finden, da das Eindringen physisch wäre. Aber im Fall von drahtloses Netzwerk (Wi-Fi) Es ist bereits schwieriger, die Eindringlinge in unser Netzwerk zu kontrollieren.

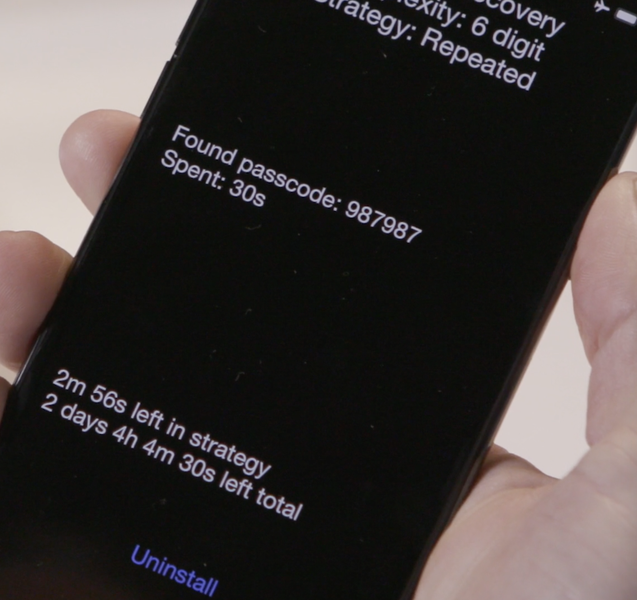

Um zu verhindern, dass sich Eindringlinge über die in unser Netzwerk einschleichen W-lan Es ist wichtig, dass Sie eine haben Passwort . Auf diese Weise wäre das WLAN nicht mehr offen, sondern erfordert ein Passwort für den Zugriff (Authentifizierung).

Authentifizierungsmethode

Aber es geht mit keinem Authentifizierungsmethode (Passwort)! Es gibt viele von ihnen, und nicht alle sind gleich sicher. Aus diesem Grund stellen wir sie hier alle kurz vor:

Welche Option für einen Heimrouter wählen?

Es ist die Zeit für die Wahrheit. Welche Art der Authentifizierungsmethode wähle ich für mein Zuhause?

Die Möglichkeiten, aus denen wir wählen müssen, hängen vom Router ab, obwohl es einige gibt, die häufiger zu finden sind:

So ändern Sie diese Sicherheitseinstellungen auf einem Router

Und wie können wir das alles konfigurieren? Dies kann von der erfolgen Router-Konfigurationsoberfläche , auf die wir über Ihre IP zugreifen können. Wenn unser Router als Hauptrouter fungiert, lautet die IP möglicherweise 192.168.1.1. Wenn der Router, dessen Konfiguration wir ändern möchten, jedoch ein sekundärer Router ist, müssen wir dies tun Finde zuerst deine IP heraus (entweder per Handbuch, Internet oder weil wir es bei der Erstinbetriebnahme so konfiguriert haben). Auf die gleiche Weise, wenn Sie verwenden Ihren Mac als Router, um das WLAN-Signal in Ihrem Zimmer zu verlängern , können diese Einstellungen auch in den Netzwerkeinstellungen Ihres Macs ausgewählt werden.

Sobald wir uns in der Router-Schnittstelle befinden, müssen wir Gehen Sie zum Abschnitt für den drahtlosen Zugriff . Dort finden wir ein ähnliches Menü.

WiFi-Netzwerkkonfigurationsfenster (im Router Xiaomi Mi WiFi Router 3).

Und zu welchem Router gehört das Konfigurationspanel? Gehört Xiaomi Mi WLAN-Router 3 , ein Modell, das wir in den letzten Wochen für mehrere Artikel verwendet haben. Und wie wird mit diesem Router darauf zugegriffen? Die Standardverwaltungsschnittstelle für diesen Router ist at 192.168.31.1 . Obwohl dieses kann gewechselt werden (Beispielsweise haben wir in unserem 192.168.2.1, weil es leichter zu merken ist). Sobald wir drinnen sind, müssen wir das Administratorkennwort eingeben, das wir zu Beginn (beim ersten Start) konfiguriert haben. Dann gehen wir zu Grundkonfiguration und das Panel wird herauskommen.

versteckte Netzwerke

Schließlich, um diesen Abschnitt zu beenden, gibt es noch etwas, das es wert ist, kommentiert zu werden. Das ist die Möglichkeit verstecke unser WLAN-Netzwerk . Auf diese Weise das Netzwerk Es wird nicht in der Liste der verfügbaren WLAN-Netzwerke angezeigt , aber wir können darauf zugreifen, indem wir seinen Namen eingeben.

Dies ist einer zusätzliche Maßnahme , was zwar etwas nervig ist, aber unser WLAN-Netzwerk für mögliche Eindringlinge schwieriger macht, es zu finden.

Option zum Ausblenden des WiFi-Netzwerks, sodass es nicht in der Liste der verfügbaren Netzwerke angezeigt wird (insbesondere vom Xiaomi Mi WiFi Router 3).

WPS deaktivieren

WPS ist ein System, das es einem Gerät ermöglicht, sich mit dem WLAN-Netzwerk zu verbinden ohne das Passwort eingeben zu müssen . Um also ein neues Gerät auf diese Weise zu verbinden, müssen wir eine Taste am Router drücken.

Das Problem ist, dass vor ein paar Jahren a Verletzlichkeit das erlaubt erhalten Sie das Passwort WiFi-Netzwerk (ohne irgendwelche Tasten drücken zu müssen). Daher wurde die Verwendung von WPS zu einer großen Sicherheitslücke.

Zugangskontrolle

Ein weiterer sehr wichtiger Punkt für die Sicherheit ist die Zugangskontrolle . Dies ist normalerweise nur als drahtlose Zugangskontrolle verfügbar, obwohl professionellere Modelle auch eine generische Zugangskontrolle (sowohl drahtlos als auch kabelgebunden) ermöglichen.

Arten der Zugangskontrolle und Bedienung

Und wozu dient die Zutrittskontrolle? Dies ist eine wichtige Sicherheitsmaßnahme. Sein Zweck ist die Kontrolle wer hat Zugriff auf unser lokales Netzwerk und wer nicht . Und wie entscheiden Sie, wer willkommen ist und wer nicht? Dies geschieht durch Listen, die sein können:

Und wie werden Benutzer identifiziert? Wie unterscheidet sich ein Gerät von einem anderen? Zur Identifizierung des Benutzers wird die MAC-Adresse (physikalische Adresse). Dies ist eine theoretisch eindeutige Kennung zur Bezeichnung einer Schnittstelle eines Geräts.

Konfigurieren Sie eine Zugriffsliste auf einem Router

Und wie konfiguriert man eine Zugriffsliste? Sehr leicht. das erste wird sein Greifen Sie auf die Router-Oberfläche zu , die wir zuvor in diesem und anderen Artikeln erläutert haben. Sobald wir drinnen sind, gehen wir zum Sicherheitsbereich (beim Xiaomi-Router befindet es sich im Grundkonfigurationsmenü).

Dort haben wir die Möglichkeit, die zu aktivieren Zugangskontrolle . Wir finden auch die Auswahl der Listentyp die wir verwenden möchten, schwarz oder weiß, obwohl beide Optionen vom zu verwendenden Router abhängen. Darüber hinaus finden wir auch a Tisch die die Liste selbst darstellt. In den einfachsten Routern können wir a hinzufügen neues Gerät Eingabe Ihrer Adresse MAC . In den fortschrittlichsten, wie dem Router Xiaomi Mi WLAN-Router 3 , können wir es aus einer Liste von auswählen Geräte online . Darüber hinaus können Sie bei einigen Routern (wie dem von uns besprochenen) dem Gerät auch einen Namen oder eine Beschreibung geben.

Zugriffssteuerungseinstellungen erklärt (des Xiaomi Mi WiFi Router 3).

Fazit

Aber das ist noch nicht alles! Es gibt noch viele weitere Sicherheitsmaßnahmen, und einen Teil davon werden wir in a behandeln zweiter Teil dieses Artikels, den wir morgen veröffentlichen werden. All dies, um zu vermeiden Ausfälle auf dem iPad mit WiFi und auf anderen Geräten.

Und du denkst du? Halten Sie Ihr Netzwerk für sicher? Haben Sie zusätzliche Sicherheitsmaßnahmen, die wir nicht erwähnt haben?